预防比补救成本低、方便实施,可以防患于未然。

DeepHow认为客户数据是客户委托给我们的最重要的资产。我们希望客户在使用我们的应用时始终具有安全感。因此,安全性是DeepHow所有业务的核心。

尽管我们已尽最大努力通过下述措施保护数据隐私和规避安全风险,但互联网技术无法保证100%安全,我们建议用户使用复杂密码并且对账户进行密切监控。若您有任何问题或担忧,可以随时联系我们,邮箱:support@deephow.com。

DeepHow通过自下而上的方式满足企业用户的安全和隐私需求。DeepHow在各个环节(从设计、开发到生产)始终将数据安全和隐私放在重要位置。我们的开发人员和程序设计师必须使用正规化的安全软件开发生命周期(SDLC)方法框架。

DeepHow通过各项措施确保客户数据的保密性、完整性和可用性,同时为我们的业务开展提供重要支持。确保保密性、完整性和可用性是信息安全的基本原则,定义如下:

● 保密性-通过相关控制措施确保DeepHow客户信息只能由获授权实体按照经典的“按需知密”原则使用。

● 完整性-努力保护DeepHow客户信息的准确性和完整性,通过相关方法处理和管理客户信息。

● 可用性-通过相关措施保证DeepHow信息资产的可用性(包括信息、系统、设施、网络和计算机),确保获授权实体在需要时可以进行使用。

DeepHow将我们的业务信息视为重要资产,因此,我们将管理、控制和保护此类资产的能力视为日后取得成功的关键因素。

我们如何确保DeepHow员工自觉保护数据安全和隐私?

我们通过制定相关政策保护数据的安全和隐私。我们要求员工坚持以下原则和做法:

雇佣期间,所有使用DeepHow信息资产的员工均应依据相关规章制度、政策和程序采取安全措施。

为培养员工的安全意识,我们采取了以下措施:

角色和责任:向员工授予DeepHow信息系统访问权之前向其说明其在信息安全方面的角色和责任。向员工提供详细指南,说明其DeepHow岗位应履行的信息安全职责。

培训:开展季度网络安全培训,提高员工安全意识,培养DeepHow安全文化。

协议:员工入职前需要签订保密协议。在向员工授予系统访问权之前或者员工开始为DeepHow工作之前,需要签署保密和隐私声明。

身份验证:DeepHow员工访问包含客户数据的系统时需要提供唯一用户识别号。另外,通过身份联合认证措施进行单点登录(SSO)认证。

DeepHow致力于营造保密文化。为保护您的数据,我们编制了一份隐私政策文件。

DeepHow公司理解保护客户敏感数据安全的重要性,我们致力于保护您的网络隐私。我们的客户将他们的敏感数据托付给我们,因此,我们编制了一份简要说明,介绍我们如何交互、处理和存储数据。

所有客户数据在存储和传输时均进行隔离和加密。我们拥有SOC2 Type2证书以及多项第三方漏洞评估工具。我们的安全政策详细说明了我们如何进行进行安全保护。

DeepHow需要使用哪些数据?

我们需要使用您的员工识别号/姓名名单、电邮地址和营业地址。同时也会收集视频、照片和语音数据。

这是否意味着DeepHow可以完全访问您的员工数据?

否。我们需要利用基本信息为您的员工创建档案,我们所需的信息都是大部分组织公开的信息。

哪些数据不需要收集?

我们通过相关措施确保仅收集需要的数据; 我们知道在获取相关数据后,我们有责任保护数据的安全。DeepHow不会故意收集支付卡信息、出生日期、员工电话、员工住址、年龄和政府识别号(SSN、DL号等)。此外:

● 我们会提供与向我方分享的数据的格式/结构。

● 我们会同您指定的人士审查数据,以便删除非必要信息。

我们为什么要收集您的数据?我们如何处理您的数据?

我们收集您的数据主要用于以下用途:

● 同您和其他人士进行通信

● 向您提供应用和服务

● 告知您应用或服务变动

● 审查和监控应用的使用

● 提高应用和服务质量

● 处理投诉、反馈和问询

● 开展市场研究和分析

● 开展满意度调查和分析

● 依据您同我们签署的协议所示的您的偏好(包括营销许可偏好),向您提供同我们的服务相关的信息(包括我们认为您可能感兴趣的产品详情)。

● 履行法律或监管义务(包括法院命令)

● 执行或实施同您相关的协议(包括您和我们签署的协议)

我们如何处理您的数据?

我们会使用专有的Stephanie人工智能技术在云环境中处理您的数据。对于您的数据,无论是否完成处理,都会进行加密,并保存在安全的云端存储设备中。处理后的数据由您的组织管理员进行管理,依据需要提供给您的员工。我们不会将您的数据出售给任何第三方机构。如果需要,应依据适用法律同分处理方或合作伙伴分享数据,包括同客户和数据主体披露与同意相关的法律。

我们如何保护您的数据?

您的所有数据都会进行隔离并在存储时通过AES-256加密算法进行加密。所有出站和入站数据传输都会通过TLS 1.2协议(或后续版本)进行加密。我们具备稳健且足够的技术实力,可以确保对非特权账户、特权账户和本地账户进行访问时必须通过密码、个人识别号(PIN)、令牌、生物识别设备进行身份验证或者组合验证(适用于多重身份验证(MFA))。

客户数据是否会同其他客户的数据隔离或混合?

DeepHow会将客户数据进行逻辑隔离。我们为所有平台的授权访问提供令牌验证功能。我们不会将客户数据进行混合。

是否支持其他验证方式?

DeepHow支持以下单点登录(SSO)验证标准:

i. OAuth 2.0:DeepHow利用OAuth认证解决密码反面模式安全和扩展威胁,OAuth 2.0提供连续且灵活的身份认证和政策架构。

产品本身是否安全且可用?

我们的基础架构和数据涉及GCP、MS Azure和AWS领域,确保在在某一数据中心故障时服务的持续可用性。我们的所有服务均通过我们自有的虚拟私有云(VPC)提供,具备网络访问控制功能,可以防止非法访问。

在我们的软件开发生命周期(SDLC)的各个阶段,安全性都是重要因素,而非附加功能。

此外,我们持有SOC 2 Type 2审查证书,定期进行第三方漏洞评估和渗透测试,旨在识别和消除潜在漏洞。

如何向用户授予许可?

用户可以通过浏览器、Windows、安卓、iOS和MacOS应用程序采用传统用户名加密码的方式使用产品。他们还可以采用单点登录(SSO)。以客户身份访问您的实例需要由您指定的“组织管理员”配置角色和访问权。

您如何备份我们的数据?

每日按一定时间间隔自动进行备份(数据库和文件),不影响实例的当前状态。所有备份均通过各个云平台上负责备份的适当API进行安全存储。我们的档案存储在US-West-2的AWS上。

数据的所有权属于谁?

对于DeepHow中通过可用平台创建和下载的客户数据,我们的客户享有绝对所有权。

SOC 2 Type 2

Deephow遵守服务机构控制体系(SOC)2 Type 2的规定。我们的SOC 2 Type 2报告可以确保Deephow的安全计划和控制环境符合美国注册会计师协会(AICPA)制定和维护的信托服务标准。该报告涉及DeepHow采取的控制措施,包括访问管理、加密、监控、漏洞管理、事件管理、风险管理、供应商管理、人力资源管理等等。

若需要,DeepHow可以向我们的现有客户和潜在客户提供SOC 2 Type 2报告。

其他合规:

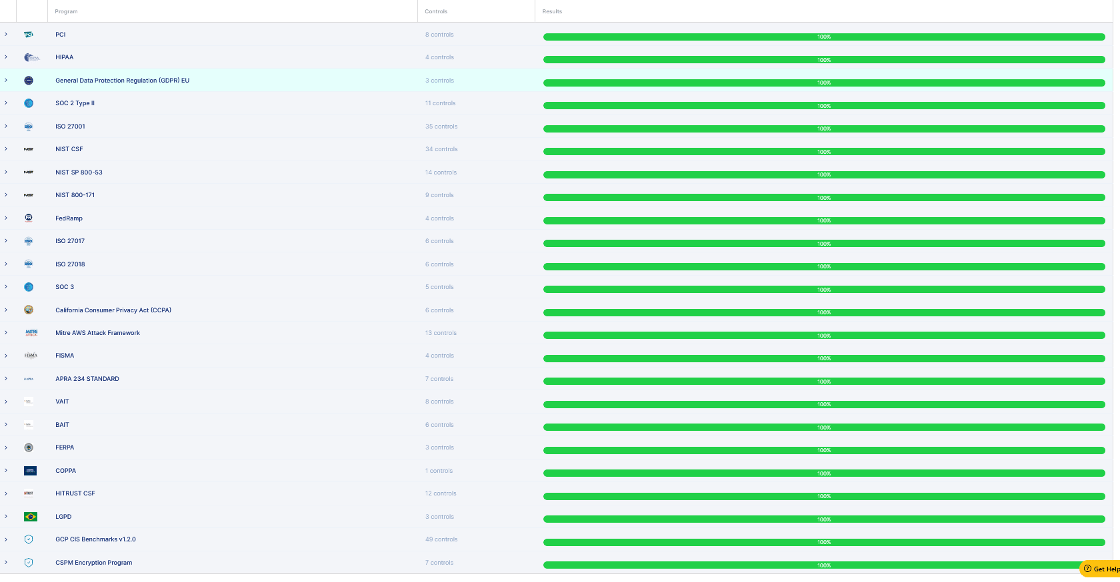

在我们这里,可以依据标准控制措施和检查表评估扫描并生成合规报告。我们的系统所遵守的标准如下:

|

合规计划 |

控制措施数量 |

合规% |

|

PCI |

8项控制措施 |

100% |

|

HIPAA |

4项控制措施 |

100% |

|

欧盟通用数据保护条例(GDPR) |

3项控制措施 |

100% |

|

SOC 2 Type II |

11项控制措施 |

100% |

|

ISO 27001 |

35项控制措施 |

100% |

|

NIST CSF |

34项控制措施 |

100% |

|

NIST SP 800-53 |

14项控制措施 |

100% |

|

NIST 800-171 |

9项控制措施 |

100% |

|

FedRamp |

4项控制措施 |

100% |

|

ISO 27017 |

6项控制措施 |

100% |

|

ISO 27018 |

6项控制措施 |

100% |

|

SOC 3 |

5项控制措施 |

100% |

|

加州消费者隐私法案(CCPA) |

6项控制措施 |

100% |

|

Mitre AWS攻击框架 |

13项控制措施 |

100% |

|

FISMA |

4项控制措施 |

100% |

|

APRA 234标准 |

7项控制措施 |

100% |

|

VAIT |

8项控制措施 |

100% |

|

BAIT |

6项控制措施 |

100% |

|

FERPA |

3项控制措施 |

100% |

|

COPPA |

1项控制措施 |

100% |

|

HITRUST CSF |

12项控制措施 |

100% |

|

LGPD |

3项控制措施 |

100% |

|

GCP CIS基准v1.2.0 |

49项控制措施 |

100% |

|

CSPM加密计划 |

7项控制措施 |

100% |